|

CooAoo.COM上详细介绍了在Intel 3945ABG用OmniPeek 4.1抓包破解WEP,呵呵我先说几句废话,这样抓包的大的前提对方AP有无线的数据传输,举个例子,实际中对方的AP开着,但是对方是使用的AP上有线的网线端口与对方的台式机,对方现在没有用无线网卡,无线端上没有流量(仅仅是方便使用无线网卡时预留的功能),所以对方在安全考虑把WAP加了上,这时候可能就没有流量,也就抓不到801.11 WEB Data的任何流量。在这种情况下用Intel 3945ABG用OmniPeek 4.1抓包破解WEP抓到的信息来自于同频率下别的AP上的。

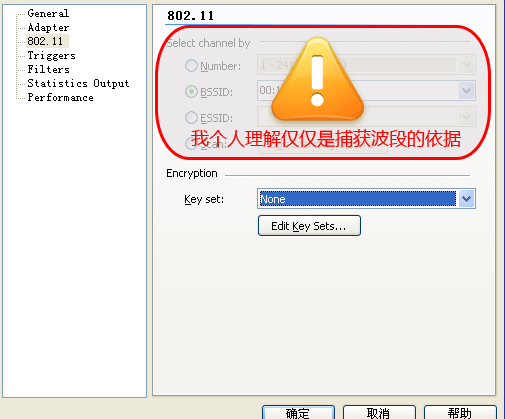

Intel 3945ABG用OmniPeek 4.1抓包破解WEP文中的方法,我觉得有点还问题,发表下个人看法,在"Capture"(捕获)-"802.11"-"Select Channel by(选择频道依据)"上CooAoo的理解上似乎有误,原文中这样说:

“802.11设置好信号的频道,在BSSID中输入AP的MAC(为什么只设置AP的MAC地址呢?是这样子的在多个同名SSID的AP的情况下设置SSID没有用的)”

但是,我的理解是经过在BSSID中输入AP的MAC不能把捕获范围缩小到仅仅是AP的MAC上,因为OmniPeek 4.1这时是把这个AP的MAC所在的波段作为依据进行扫描,而不是把捕获锁定在我们所需的AP上。获得的结果中依然可能存在着大量的无用信息。因为同波段中可能存在着大量的AP的801.11 WEB Data信息,不一定是来自我们需要的AP上的。

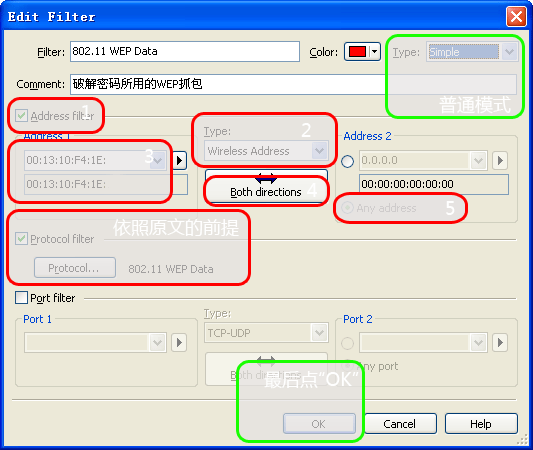

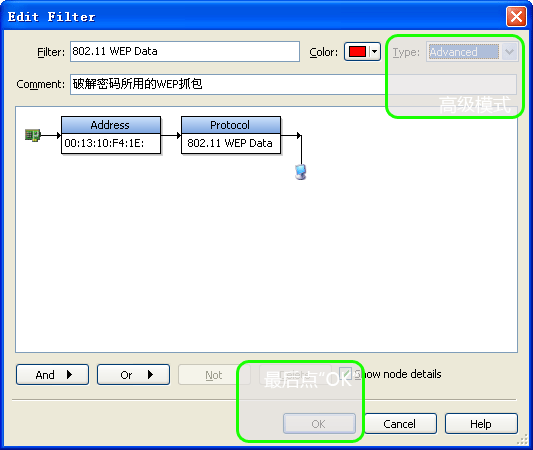

我认为要想获得理想的结果,还应该在Filters(过滤器)上下功夫,原文上在801.11 WEB Data过滤上使用Protocol filter(协议过滤器)筛选下来了801.11 WEB Data数据,应该(如下图所示):

1.再加上Address filter(地址过滤器)。

2.在Type上选择Wireless Address(无线MAC地址,我还弄不清楚他和Ethernet Address区别)。

3.然后在Address 1(地址1)上输入对方AP的MAC。

4. 在流向上选择Both Directions(双向)。

5.在在Address 2(地址2)选择 Any Address(任意地址)。

这样过滤器会过滤到没有的AP的WEB Data数据包。

|