网络渗透测试就是利用所有的手段进行测试,发现和挖掘系统中存在的漏洞,然后撰写渗透测试报告,将其提供给客户;客户根据渗透人员提供的渗透测试报告对系统存在漏洞和问题的地方进行修复和修补,本次渗透测试算是针对aspx类型的网站系统的一个补充。下面是整个渗透过程和一些渗透思路,写出来跟大家一起探讨和分享,不到之处请指正。

(一)初步的安全渗透测试

1.漏洞扫描

直接打开JSky Web漏洞扫描器,新建一个扫描任务,输入要扫描的地址http://www.*****.com,然后开始扫描,扫描结果如图1所示,没有任何高危漏洞,通过分析扫描结果,我们知道该网站采用的是Asp.net编写的,无注入漏洞,在扫描结果中存在“admin”和“upload”目录。难道该系统就没有可渗透之处?一般网站非常安全的可能性非常低,只有绝对不安全的系统,没有绝对安全的系统。

图1 使用Jsky扫描网站的扫描结果

2.网站目录访问测试

复制http://www.xxxxxxx.com/admin地址到IE浏览器中,进行测试看看能否实际打开该地址,如图2所示,可以打开而且为管理员后台地址。

图2 测试扫描出路径的页面是否存在

说明:

对存在目录进行实际访问主要是看系统是否存在一些报错等提示信息,然后根据这些信息再次进行分析和利用,为渗透提供一些判断和支持。

3.使用社工进行登陆测试

在图2的用户名中输入admin,密码中输入一些常见的密码进行测试,人品好,没有办法,还愣是进去了,如图3所示,页面比较简洁。

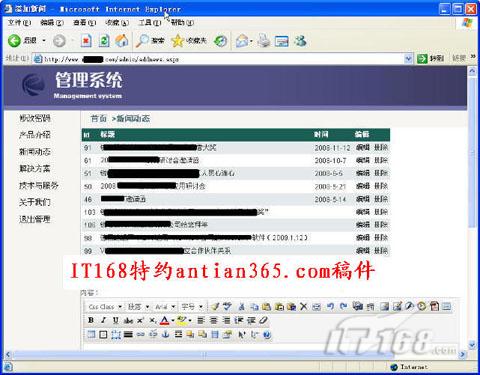

图3 成功进入后台

说明:

本次的成功渗透就来自于本次的成功进入后台,实际上如果社工猜测到密码,拿到该服务器的权限还是比较难的,所以在实际渗透测试过程中,各种想法和思路都可以进行测试,只要能够进入系统,能够获取一定的权限的方法都是好方法。

4寻找突破点

整个系统一共就6个模块,对各个功能模块进行了查看,发现很多模块功能都是一样的,如图4所示,均是简单的数据添加、删除和修改。

图4浏览其它功能模块

5.修改管理员

在本网站系统中,无用户管理,仅仅一个修改管理员密码,如图5所示,考虑到该密码非常简单,出于安全考虑,直接将其修改为一个复杂的密码,然后将修改的密码告诉管理员。

图5 修改管理员密码

(二)旁注渗透测试

渗透测试时如果正面不行,那么就采用一些迂回战术,从侧面来进行。也就是采用一些间接的方法,例如旁注。

1.获取该网站所在服务中的所有其它域名

直接在IE地址栏输入:“http://www.ip866.com/reverse.aspx?domain=www.rain**.com”,打开“反查域名”页面,单击“点这里反查全部相关域名”,如图6所示,在该服务器中一共有9个域名。

图6 查询域名绑定情况

2.扫描漏洞

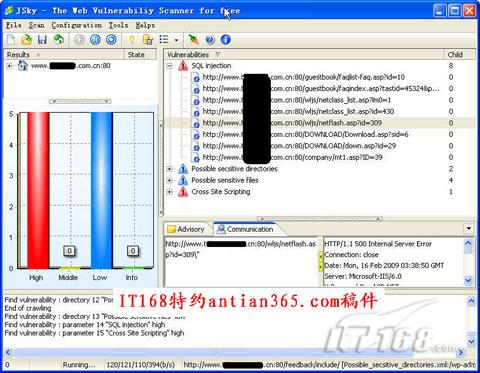

任选一个域名,在Jsky中进行扫描,如图7所示,出现了8个SQL注入点,心中一顿狂喜,看来有戏,对于渗透测试人员没有什么比发现有漏洞更为高兴的事情了。

图7 获取SQL注入点

3.SQL注入手工测试

在扫描结果的SQL注入点列表中选中一个地址,然后在浏览器中打开,并手工加入一些测试SQL注入点的东东,结果出现图8、图9所示的防注入提示和记录信息。

图8 系统使用了Flashack防注入系统

图9 防注入记录系统