局域网内没有硝烟战争 本文章为回忆录,现在局域网中在也没有攻击我的人喽,各位看官将就着看吧

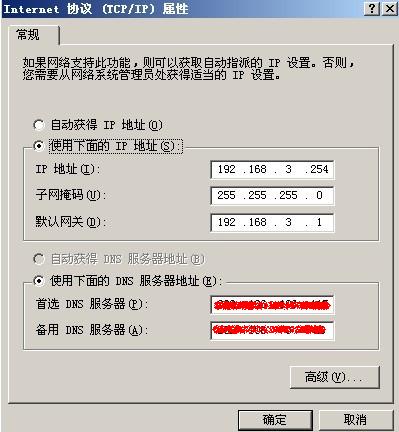

飘到北京后住的条件真的不咋样,小小的屋子不说而且N人共用一条2M网线,对于我这个下载狂人来说简直要崩溃了,房东走后赶快插上网线上网泡会,好多天没上网了。上了没有2分钟后打不开网页了,纳闷了一分钟左右突然醒悟了,我了个去的,有人P2P我,好嘛,那我就陪你玩一玩,赶快更换IP,安装上彩影ARP防火墙

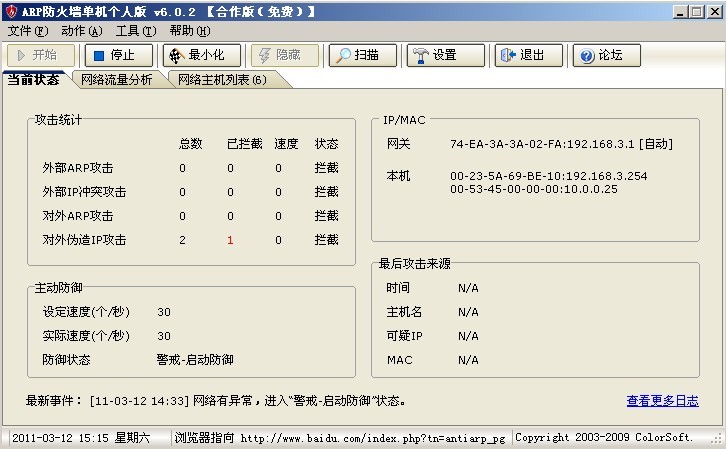

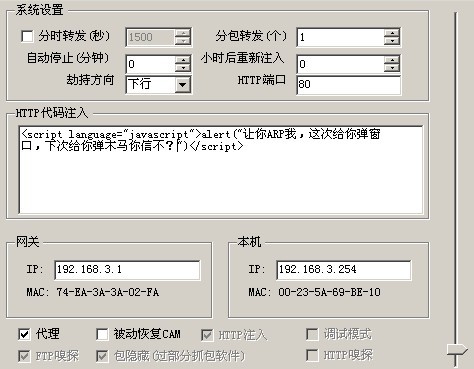

都设置好后我继续正常上网,几分钟后ARP防火墙疯狂报警,但是没有抓出罪魁祸首,我开启迅雷嗷嗷下载东西,估计玩P2P那丫快崩溃了,过了一会彩影抓到攻击来源为192.168.3.9,好嘛哥们,我不惹你你来惹我,抄起CnCerT.Net.SKiller设置线程60先给他干断网在说(这里192.168.3.9没有在线就拿108演示了)

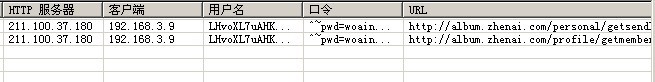

过了一会不过瘾,抄起CAIN开始嗅探他,结果这丫在看珍爱网,只抓到了密码,用户名为一堆乱码,嗅了一晚上这丫一直在真爱网上逛,别的什么网站也不去,怎么玩他呢?看到工具包里的MaxHijack,拿出来看一下说明很霸气啊,

、使用说明:

1.设置网卡,网关IP,本地IP

2.下行劫持: 例如本机为192.168.3.3 目标为同一个子网的192.168.3.4 那么192.168.3.4 访问任何网页都会被插入代码

3.上行劫持:本机为220.223.222.221 目标为同一个子网的220.223.222.225 那么任何访问220.223.222.225的客户端都会被插入代码

4.代理: 用于CAM欺骗的数据包的目的MAC地址

5.被动恢复CAM :等待交换机自行恢复CAM表(不建议使用)

6.HTTP注入:开启代码注入功能

7.右侧控制条为劫持包的发包频率

8.底部状态栏分别为: 状态 代理IP/MAC 目标IP 发包频率 网卡负载

注意:请自行安装winpcap和.net 2.0

不可将本软件用于非法用途!否则后果自负,与CCTEAM无关。

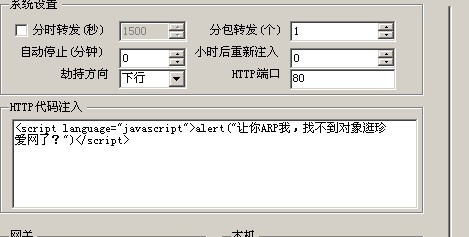

看到第二条我兴奋了,赶快试试怎样,先给他弹个窗口

几秒钟后出现成功6次,停止了继续换个文字

等待了大概几分钟才出现成功,接着对我的ARP攻击就停止了,我估计那哥们吓着了,嘿嘿,第二天又修理了下108 IP的家伙,现在只要谁下载我就ARP发包直接干死。从此打开网站在也没有出现在卡住打不开的时候了

|