|

Zone-H被黑过程,在2006年12月22日被首次公开(PS:这个组织计划的真周到,花了5天,7个步骤才拿下Zone-H;Zone-H也真够倒霉的,被黑后还被D;另外如果是国内某个*.S.T的站被黑,估计又要开骂,别想知道到底怎么被黑的,但是Zone-H把内幕完全公开),原英文内容http://www.zone-h.org/content/view/14458/31/

大概翻译一下:

攻击从12月17日开始……

第一步,攻击者决定以zone-h.org的一个拥有特别权限的为目标.(以下称为”目标”)

他对服务器发出了”我忘记密码”的重设请求,这样服务器会发对目标发回一个email地址,Hotmail帐号和新密码.

第二步,攻击者使用Hotmail的XSS漏洞(查看http://lists.grok.org.uk/piperma … -August/048645.html) 得到目标的Hotmail session cookie,然后进入目标的EMAIL,得到新的密码.

第三步,攻击者得到的目标帐号拥有一个特权可以上传新的论文和图片,使用该特权他上传了一个图片格式的文件,可惜这个文件需要拥有管理权限的人审核批准后才能公开看到,当然,没有被批准公开.而且该目标帐号被冻结.

第四步,攻击者知道他上传的文件依然在ZONE-H的图片文件没有被删除,他以www.zone-h.org/图片文件/图片名 的格式使得zone-h接受了并照了快照公开.

现在攻击者成功上传了文件并使得可以访问.

第五步,在第一次的上传攻击者不单单是上传了一个图片文件,还上传了一个PHPSHELL.可惜因为zone-h的安全策略使得不能执行.

但是在之前攻击者使用得到的帐号的权限,他知道zone-h的模块中有一个JCE编辑器,该JCE编辑器模块的jce.php拥有”plugin” 和 “file”参数输入变量远程文件包含漏洞(在包含文件时没有进行检查请查看http://secunia.com/advisories/23160/ ).

由此攻击者知道他终于可以使用这个漏洞执行之前上传的PHPSHELL:

- - – [21/Dec/2006:23:23:15 +0200] “GET

- /index2.php?act=img&img=ext_cache_94afbfb2f291e0bf253fcf222e9d238e_87b12a3d14f4b97bc1b3cb0ea59fc67a

- HTTP/1.0″ 404 454

- “http://www.zone-h.org/index2.php?option=com_jce&no_html=1&task=plugin&plugin=..<>/<…&file=defi1_eng.php.wmv&act=ls&d=/var/www/cache/&sort=0a”

- “Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; .NET CLR 1.0.3705)”

复制代码

一段时间后:

- - – [21/Dec/2006:23:23:59 +0200] “GET

- /index2.php?option=com_jce&no_html=1&task=plugin&plugin=..<>/<…&act=ls&d=/var/www/cache/cacha/&sort=0a

- HTTP/1.0″ 200 3411 “-” “Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; .NET CLR 1.0.3705)”

- 212.138.64.176 – - [21/Dec/2006:23:25:03 +0200] “GET /cache/cacha/020.php

- HTTP/1.0″ 200 4512 “-” “Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; .NET CLR 1.0.3705)”

复制代码

第六步,攻击者这个漏洞执行之前上传的PHPSHELL建立了一个目录(/var/www/cache/cacha),再建立一个新的 SHELL(020.php),再建立一个自定义的.htaccess令到mod_security在该目录失效.

第七步,攻击者使用这个新建的PHPSHELL(没有了mod_security的限制)修改configuration.php文件并嵌入 一个HTML的黑页:

- - – [22/Dec/2006:01:05:15 +0200] “POST

- /cache/cacha/020.php?act=f&f=configuration.php&ft=edit&d=%2Fvar%2Fwww%2F

- HTTP/1.0″ 200 4781

- “http://www.zone-h.org/cache/cacha/020.php?act=f&f=configuration.php&ft=edit&d=%2Fvar%2Fwww%2F”

- “Mozilla/5.0 (Windows; U; Windows NT 5.1; ar; rv:1.8.0.9) Gecko/20061206

- Firefox/1.5.0.9″

复制代码

好了,我们的过错如下:

1.拥有一个SB人员连Hotmail XSS都不知道.

2.没有找出上传的SHELL.

3.没有承认JCE组件的劝告建议.

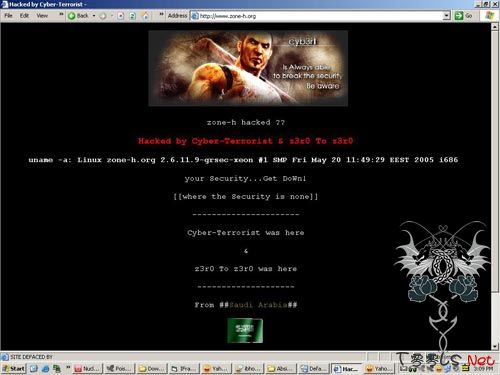

中国北京时间2007年4月18日1:40分左右,著名黑客站点zone-h.org首页被中国黑客替换

|