Author:Minghacker

From:http://www.3est.com

Blog: http://yxmhero1989.blog.163.com

PHPMPS ,主站http://www.phpmps.com/有下载。v2.0正式版GBK 和 v2.0正式版UTF8

都存在严重的安全隐患,希望大家不要破坏,平静地等待官方的修复升级。

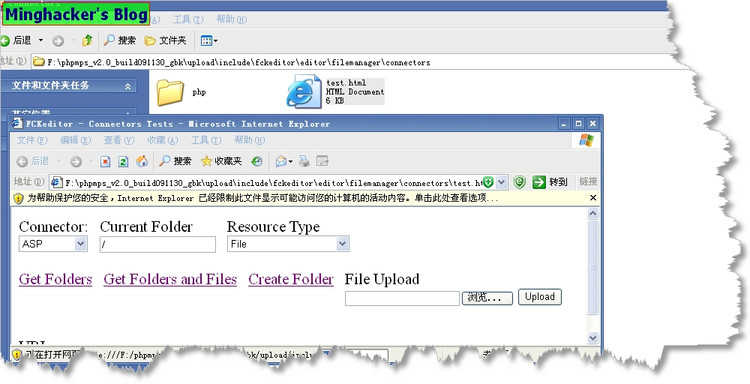

include目录下有fckeditor

构造

网址/include\fckeditor\editor\filemanager\connectors\test.html

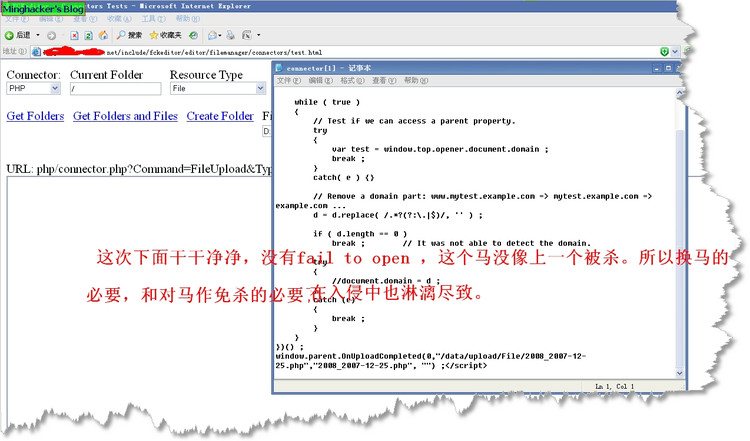

connectors选择php,后面两个可以不动。上传英文或数字名称的php或asp马得shell,很是简单。

上传的马一般不改名,遇同名马则改成数组式,故建议不要用中文名。

马的路径直接在下方空白处查看源文件。一般路径是/data/upload/file/你的马。

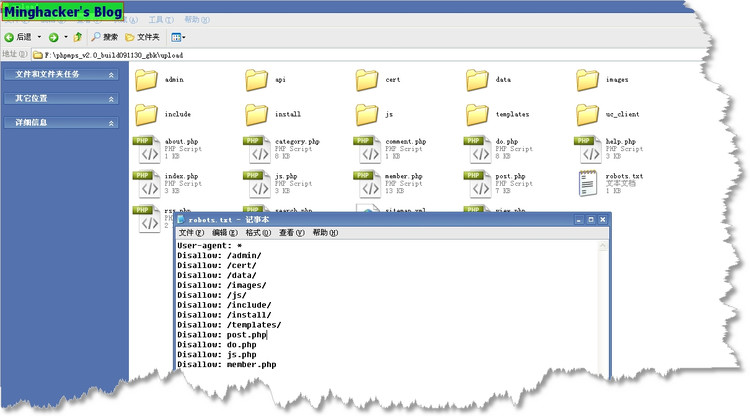

批量方法;Google:Powered by Phpmps© 2008-2009 Phpmps Inc.

robots.txt也无济于事。

以官方站为例{已修复,已于管理员联系,勿按图索骥,勿破坏。}

由于

,我也就没继续提权了。

服务器是北京市IDC机房

Found 51 websites with the IP 219.232.233.133

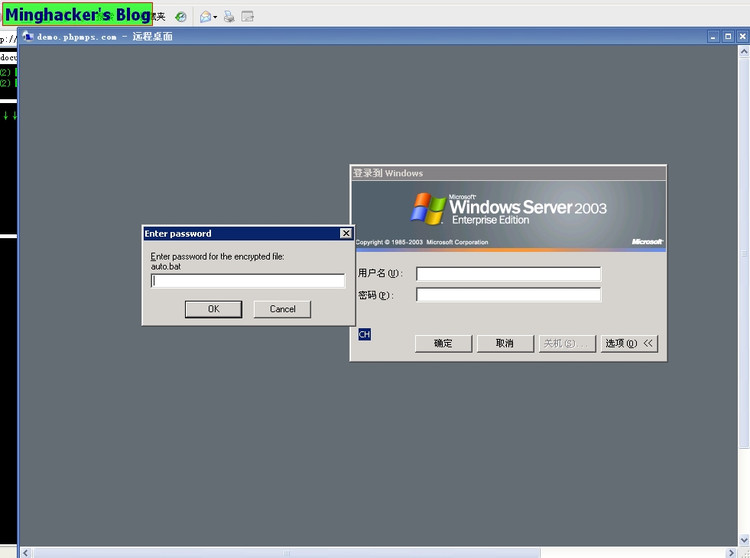

苦恼的时候发现开了3389,习惯性5下shift,出现如图,喝,这不是。。。

auto.bat和start.reg

试了几个密码也没成功,暂时走开,改天再来。

临时修补方法:拿到shell以后,把test.html代码改成

<meta http-equiv='refresh' content='3;url=http://yxmhero1989.blog.163.com'>

或者删除,如果有写的权限的话,要不就提权也行。

|